199IT原创编译

由于物联网僵尸网络,DDoS攻击从偶发事件变为日常生活。根据A10 Networks的调查,今年DoT(DDoS of Things)已经达到了临界,每次攻击都会利用数十万台联网设备。

针对这种现象的反击刚刚开始,物联网设备提供商加强信息安全措施的速度虽然非常慢,但是,在打击DDoS背后的攻击者方面已经取得了一些成果。

第一季度通常是DDoS攻击的淡季,这可能是由于这些攻击幕后人正在度假,或者是客户的需求较少。无论如何,过去五年一直保持着这一趋势。今年第一季度也不例外,卡巴斯基实验室的DDoS预防组记录的攻击活动量非常低。这与2016年第四季度形成鲜明对比。但是,2017年第一季度的袭击数量和去年同期有所上升。

数据显示,复杂的攻击(应用级攻击、HTTPS)越来越受欢迎。莫斯科证券交易所的攻击就是最好的例子(SYN + TCP Connect + HTTP-flood + UDP flood)。这种攻击的一个显着特征是其罕见的多向量结合相对较低的功率(3 Gbps)。

第一季度僵尸网络辅助DDoS攻击统计

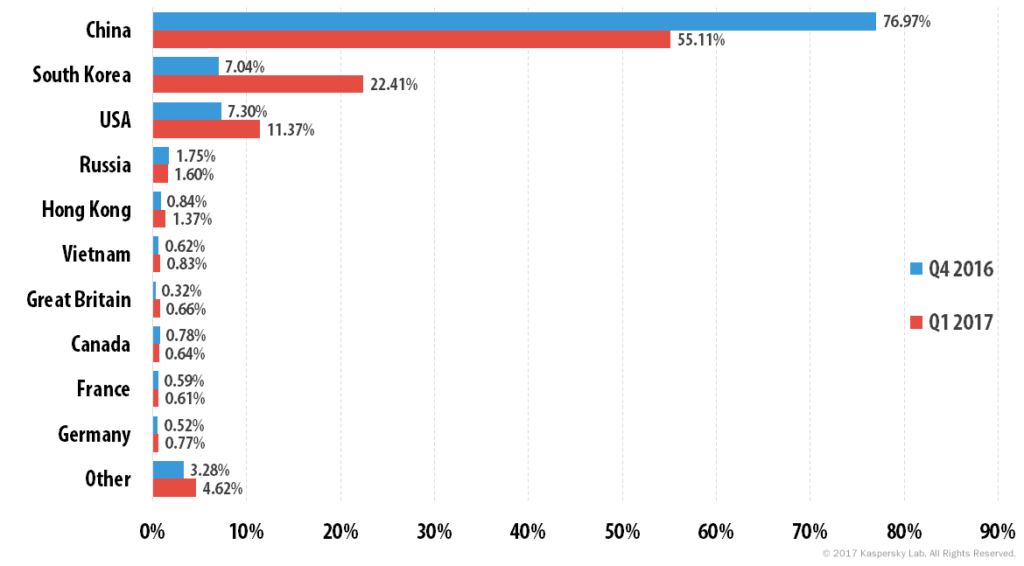

Q4 2016 vs. Q1 2017 各国DDoS攻击分布

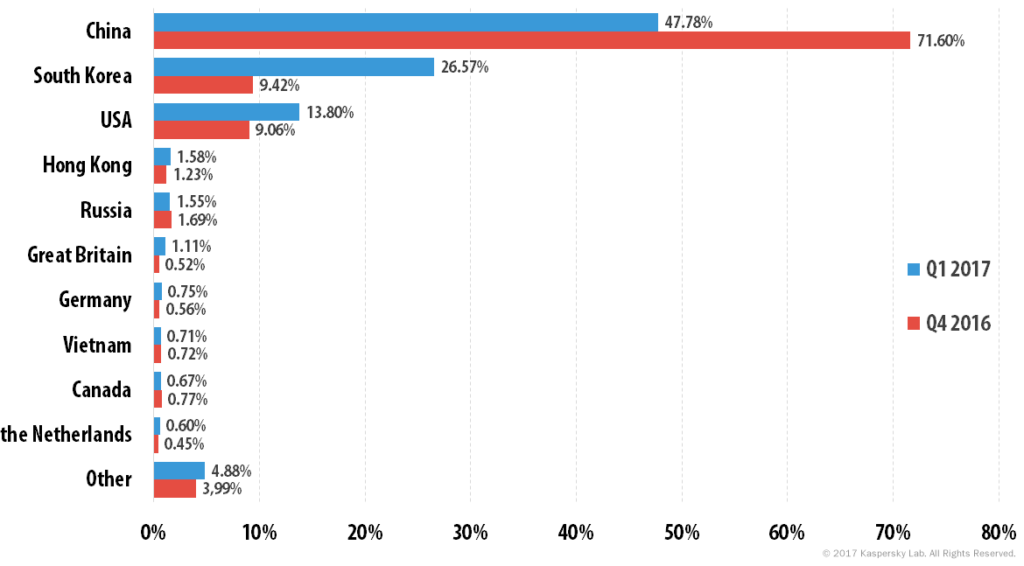

Q4 2016 vs. Q1 2017 各国DDoS攻击分布

数据显示,2017年第一季度最易受攻击的国家占所有DDoS供给数量的95.1%。

2017年第一季度,中国仍然最受网络犯罪分子的关注,占攻击量的47.78%。而韩国(从9.42%上升至26.57%)和美国(从9.06%上升至13.80%)

2017年第一季度,中国仍然最受网络犯罪分子的关注,占攻击量的47.78%。而韩国(从9.42%上升至26.57%)和美国(从9.06%上升至13.80%)

俄罗斯(1.55%)从第四位跌至第五位,香港上升至第四位。英国和德国也进入前十名。

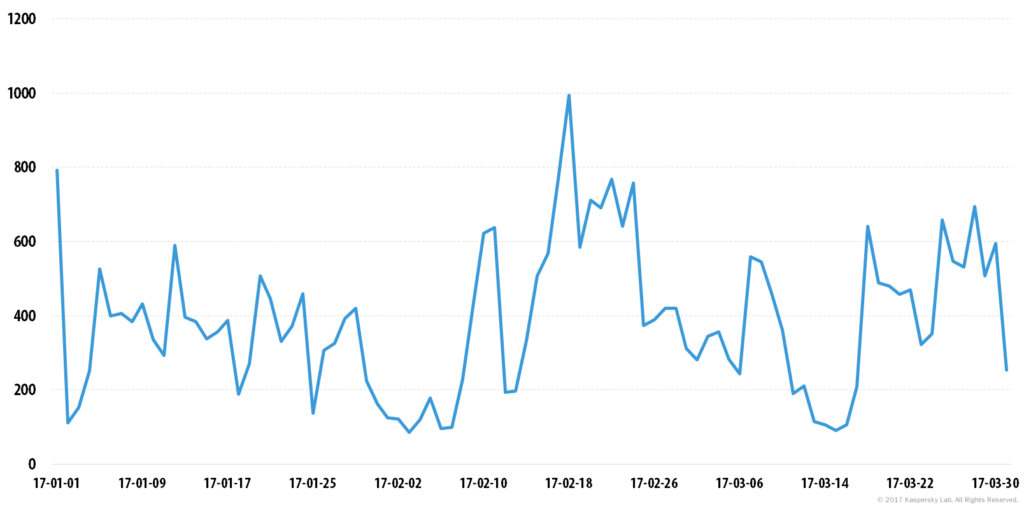

DDoS攻击数量

2017年第一季度,每日DDoS攻击数量在86到994次。攻击量最高的日期分别是1月1日(793次)、2月18日(994次)和2月20日(771次)。而最安静的日子是2月3日(86次),2月6日(95次),2月7日(96次)及3月15日(91次)。

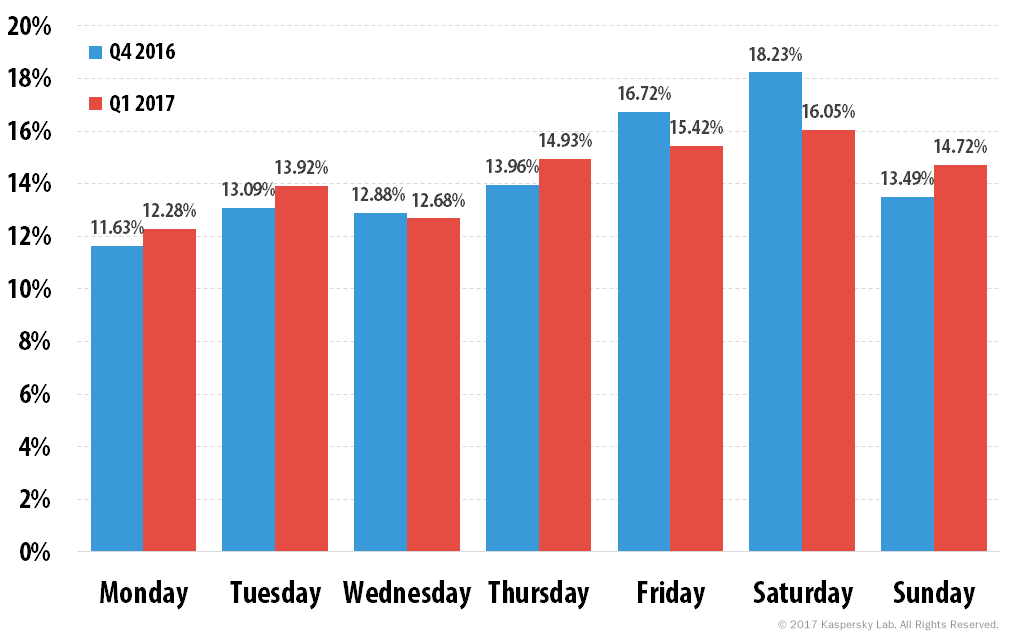

一个星期中,每天DDoS攻击量和前一季度几乎没有变化。周六(16.05%)是攻击量最高的日子,周一(12.28%)则是最平静的。

一个星期中,每天DDoS攻击量和前一季度几乎没有变化。周六(16.05%)是攻击量最高的日子,周一(12.28%)则是最平静的。

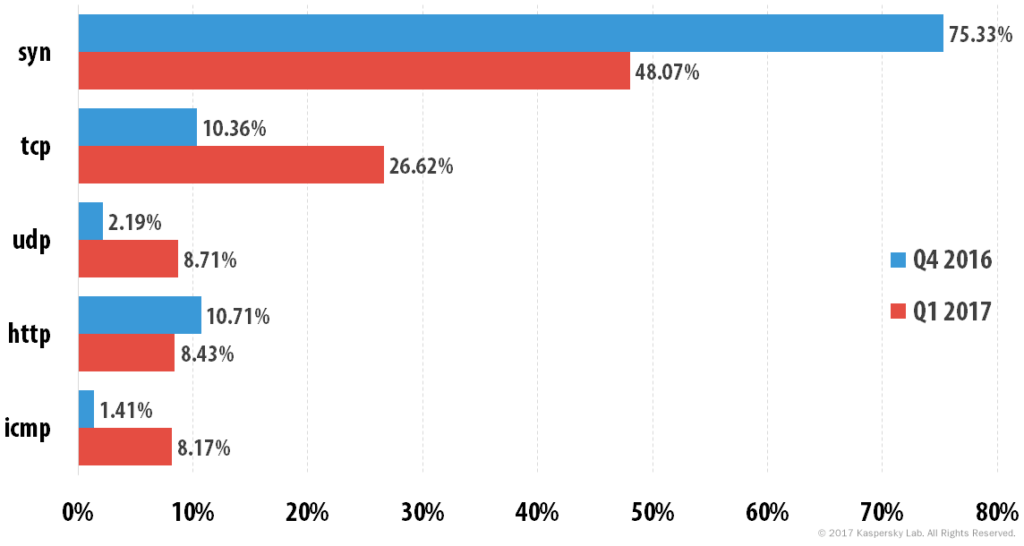

2017年第一季度,TCP DDoS攻击的数量和比例急剧上升,从10.36%上升到26.62%。 UDP和ICMP攻击量也有所增长,分别从2.19%和1.41%增长至8.71%和8.17%。 同时,SYN DDoS和HTTP的攻击量则有大幅下降。

TCP攻击比例的增加是由于Yoyo、Drive和Nitol机器人活动量更大。 ICMP攻击增长则是Yoyo和Darkrai的结果。

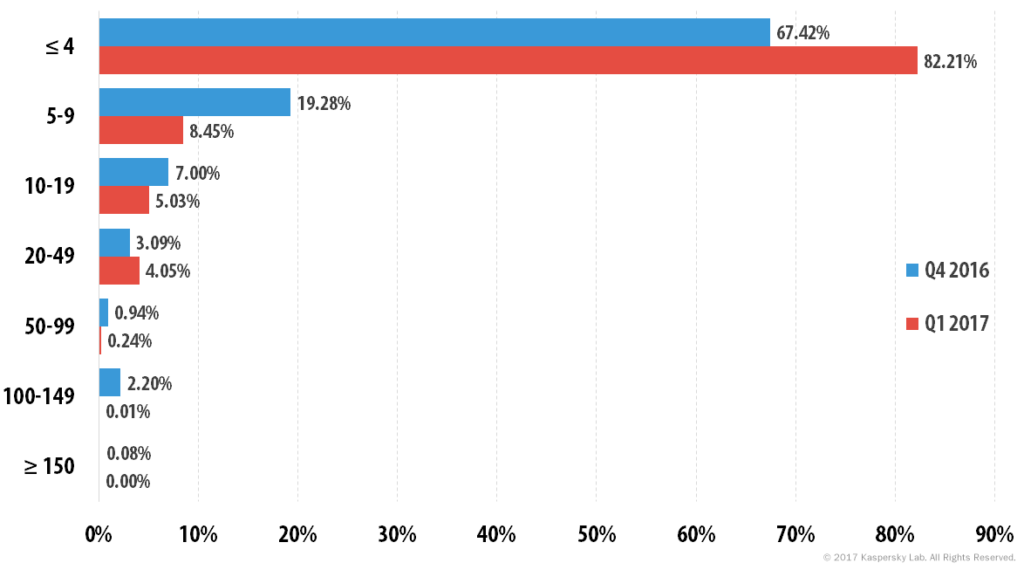

第一季度,很少有攻击持续超过100个小时。大部分攻击持续时间不超过4小时(82.21%),比前一季度有所增长。但是,持续时间更长的攻击的比例则有所下降,例如,持续时间在50-99小时的攻击仅占0.24%,和2016年第四季度(0.94%)比下降明显。持续时间在5-9小时的攻击份额也从19.28%降至8.45%;持续10-19小时的攻击从7%下降到5.05%;持续20-49小时的攻击比例略有增加。

第一季度,很少有攻击持续超过100个小时。大部分攻击持续时间不超过4小时(82.21%),比前一季度有所增长。但是,持续时间更长的攻击的比例则有所下降,例如,持续时间在50-99小时的攻击仅占0.24%,和2016年第四季度(0.94%)比下降明显。持续时间在5-9小时的攻击份额也从19.28%降至8.45%;持续10-19小时的攻击从7%下降到5.05%;持续20-49小时的攻击比例略有增加。

另外,第一季度持续时间最长的DDoS攻击的时长是120小时,比上一季度的最长时间缩短172小时。

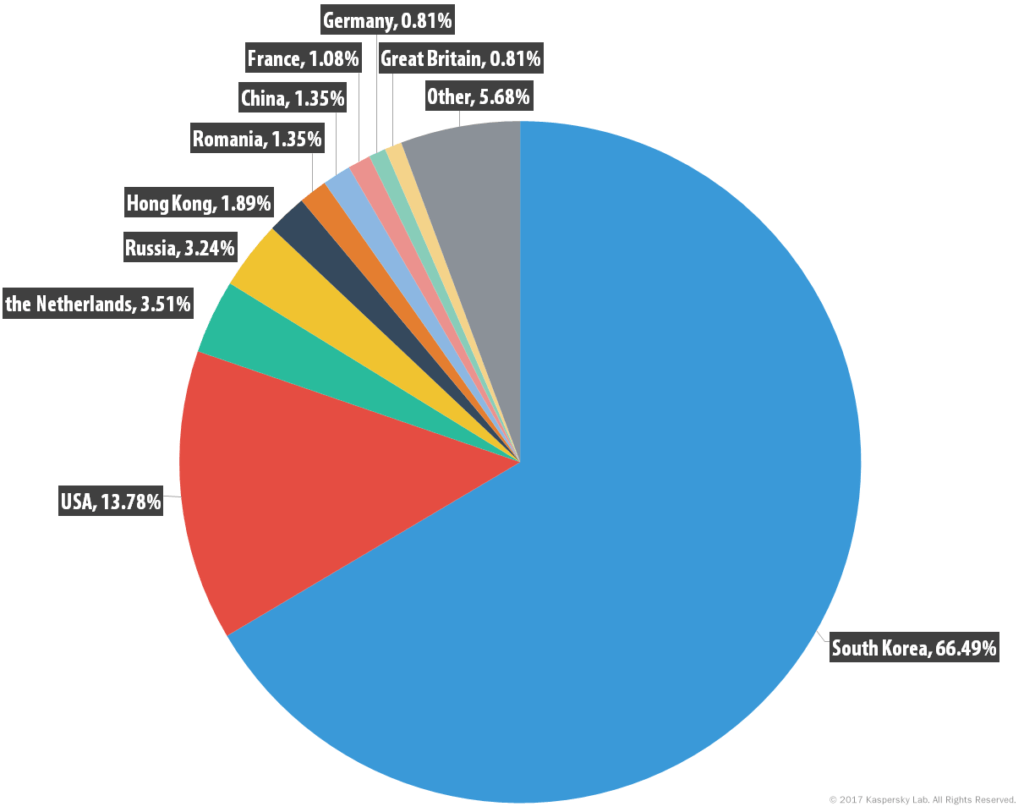

第一季度,韩国检测到的C&C服务器数量最多,从上季度的59.06%上升至66.49%。 美国(13.78%)位居第二,其次是荷兰3.51%。中国从第二位降至第七位(1.35%)。

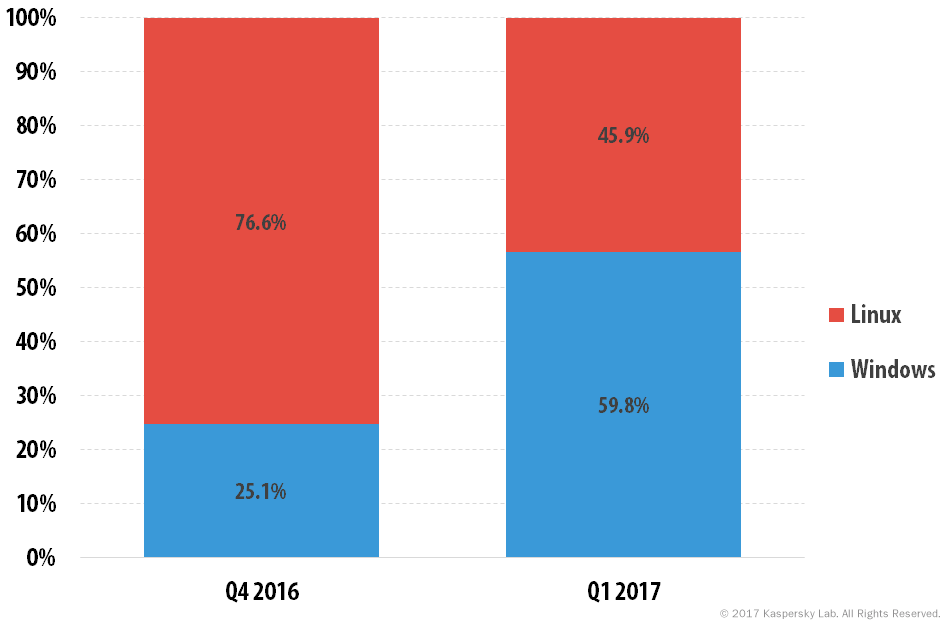

第一季度,操作系统的分布发生了巨大变化:基于Windows的DDoS机器人超越了新的物联网机器人,占所有攻击的59.81%。 这主要是由于Yoyo,Drive和Nitol都是为Windows开发的。

第一季度,操作系统的分布发生了巨大变化:基于Windows的DDoS机器人超越了新的物联网机器人,占所有攻击的59.81%。 这主要是由于Yoyo,Drive和Nitol都是为Windows开发的。

2017年第一季度相当平静,但有一些有趣的发展。尽管物联网僵尸网络越来越受欢迎,但基于Windows的机器人占所有攻击的59.81%。 同时,只能用复杂的保护机制抵御的复杂攻击正在变得越来越频繁。

199IT.com原创编译自:Securelist 非授权请勿转载

更多阅读: